利用电信基础设施或账户级漏洞绕过身份验证。

-

SIM 卡交换:攻击者劫持受害者的手机号码以拦截双重身份验证 (2FA) 代码并重置账户凭证。

-

凭证填充:重复使用泄露的凭证访问钱包或交易所账户。

-

绕过双重身份验证:利用弱身份验证或基于短信的身份验证获取未经授权的访问权限。

-

会话劫持:通过恶意软件或不安全的网络窃取浏览器会话,从而接管已登录的账户。

黑客曾利用 SIM 卡交换掌握了美 SEC 推特并发布虚假推文

恶意软件和设备漏洞入侵用户设备以获取钱包访问权限或篡改交易。

-

键盘记录器:记录键盘输入以窃取密码、PIN 码和助记词。

-

剪贴板劫持程序:将粘贴的钱包地址替换为攻击者控制的地址。

-

远程访问木马 (RAT):允许攻击者完全控制受害者的设备,包括钱包。

-

恶意浏览器扩展程序:被入侵或伪造的扩展程序会窃取数据或操纵交易。

-

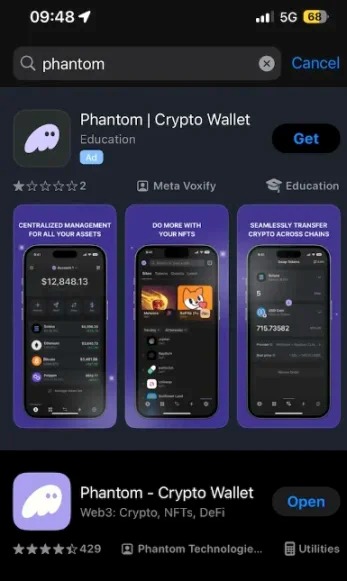

假钱包或应用程序:使用时会盗取资金的假冒应用程序(App 或浏览器)。

-

中间人 (MITM) 攻击:拦截并修改用户与服务商之间的通信,尤其是在不安全的网络上。

-

不安全的 WiFi 攻击:公共或受感染的 WiFi 可在登录或传输过程中拦截敏感数据。

假钱包是针对加密货币新手的常见骗局

钱包级漏洞针对用户如何管理或与钱包交互以及签名的攻击。

-

资金恶意授权耗尽:恶意智能合约利用先前的代币授权来耗尽代币。

-

盲签名攻击:用户签署模糊的交易条件,导致资金损失(例如,从硬件钱包中)。

-

助记词盗窃:通过恶意软件、网络钓鱼或因不良存储习惯泄露助记词。

-

私钥泄露:不安全的存储(例如,在云驱动器或纯文本笔记中)导致密钥泄露。

-

硬件钱包泄露:被篡改或伪造的设备将私钥泄露给攻击者。

源于与恶意或易受攻击的链上代码交互的风险。

-

流氓智能合约:交互时会触发隐藏的恶意代码逻辑,导致资金被窃取。

-

闪电贷攻击:利用无抵押贷款来操纵价格或协议逻辑。

-

预言机操纵:攻击者篡改价格信息,利用依赖错误数据的协议进行攻击。

-

退出流动性骗局:创建者设计只有他们才能提取资金的代币 / 池,让用户陷入困境。